L’argomento di oggi è molto importante perché all’interno del nostro WordPress vengono salvate molte informazioni e spesso è anche alla base del nostro business online, per questo motivo è essenziale mantenerlo sicuro.

Le regole che ho raccolto in questo articolo sono le principali che mi sento di consigliare e provengono da esperienze dirette e da quelle di altri colleghi.

Molto spesso la sicurezza della nostra piattaforma non viene tenuta in considerazione da chi ha sviluppato il nostro sito o anche da noi stessi. Io stesso per esempio sono stato vittima delle mie mancanze per anni e l’ho scoperto nel modo peggiore: perdendo tutti i miei dati!

Per questo motivo ho deciso di pubblicare questo articolo, per impedirti di fare lo stesso errore.

Mettere in sicurezza WordPress non è un gioco da ragazzi, esistono diverse strade che potremmo percorrere ed è per questo motivo che questo articolo viene suddiviso in tre sezioni distinte:

- Partiamo dalle basi della sicurezza WordPress – iniziamo descrivendo alcuni aspetti fondamentali e l’importanza di mantenere un’installazione WordPress sicura.

- Mettere in sicurezza WordPress senza usare codice – questa seconda parte presenterà alcuni plugin che ti potranno aiutare in questo compito e anche se non vuoi utilizzare il codice ti consiglio di capire almeno quello che stai facendo.

- Soluzioni fai da te per la sicurezza WordPress – se non vuoi ricorrere a un plugin o se vuoi coprire solo alcuni aspetti della sicurezza quest’ultima sezione farà al caso tuo. Al suo interno troverai spiegazioni più dettagliate e porzioni di codice che ti aiuteranno a risolvere i principali problemi di sicurezza.

Io farò del mio meglio per mantenere questo articolo il più aggiornato possibile in modo tale che contenga anche le ultime soluzioni e approci per mantenere un’installazione WordPress al sicuro, ma devo ammettere che sarà molto difficile!

Per prima cosa, il campo della sicurezza informatica non è la mia specializzazione e per seconda bisogna dire che talvolta certi problemi di sicurezza vengono risolti in brevissimo tempo dalla community di sviluppatori e queste soluzioni vengono inserite nelle minor release velocemente rilasciate.

Quindi quella che troverai è una lista di approcci e soluzioni che personalizzeranno la tua installazione e che la proteggeranno dagli attacchi più comuni che il tuo sito web potrebbe subire, ma prima di questo voglio farti vedere un video che ho creato un po’ di tempo fa nel nostro canale YouTube. Ti consiglio di iscriverti perché pubblichiamo sempre nuove Skilled Answers!

Spero che il video ti sia piaciuto e che tu ti sia iscritto al canale. Devo invitarti a continuare a leggere, ci sono preziosi consigli sulla sicurezza che non ho avuto tempo di introdurre all’interno del video.

Partiamo dalle basi della sicurezza WordPress

Prima ancora della sicurezza WordPress forse sarebbe il caso di ricordarci una frase pronunciata dall’hacker più famoso al mondo:

Un computer sicuro è un computer spento.

Kevin Mitnick

Ovviamente questo non è possibile quando prendiamo in analisi un sito web e soprattutto il suo server che non è altro che un computer costantemente acceso e connesso a Internet. Possiamo però rimboccarci le maniche e fare del nostro meglio per garantire che la sicurezza del nostro sito sia a un livello talmente alto che in pochi cracker saranno in grado di entrarvi.

Utilizzo il termine cracker perché nella cultura informatica è questa la vera figura maligna! Gli hacker sono persone che desiderano scoprire le falle di un sistema per sfidare se stessi, ma riportano sempre le falle di sicurezza che scoprono. I cracker invece usano queste falle per trarne profitto o più semplicemente per creare danni.

Perché è importante mettere in sicurezza WordPress?

Come annunciavo nell’apertura di questo articolo, avere una piattaforma sicura è essenziale per il nostro business. Siamo ormai lontani dai tempi in cui le pagine web venivano costruite con del semplice codice HTML e CSS e soprattutto siamo lontani dai tempi in cui WordPress era una semplice piattaforma blog.

Al giorno d’oggi un’installazione WordPress può essere facilmente trasformata in un eCommerce, un forum, un social network e anche in una piattaforma di eLearning proprio come questo stesso sito.

Avere un sito web messo in sicurezza ci consente di mantenere invariati i contenuti pubblicati e soprattutto tenere lontano da occhi indiscreti tutti i dati relativi ai nostri utenti e ai sistemi di pagamento che sono attivi. Questi sono sicuramente degli aspetti che dobbiamo tenere in considerazione se il nostro obiettivo è quello di avere una lunga e sana vita online.

Mantenere WordPress aggiornato è il primo passo

Il primo essenziale passo che dobbiamo fare è quello di mantenere la nostra installazione aggiornata! Da questa cosa non si scappa perché le falle di sicurezza che vengono scoperte all’interno del core WordPress, nei temi o nei plugin installati vengono corrette soltanto dai futuri aggiornamenti.

Ti sei mai chiesto perché al posto di vedere le versioni dei nostri programmi sotto forma di 1, 2, 3 e 4 molto spesso capita di vedere 4.9.1?

Ebbene questo succede perché vengono seguite le regole del Semantic Versioning, ovvero una struttura numerica che permette agli sviluppatori di dichiarare che aspetto del programma viene modificato con l’aggiornamento. Infatti se prendiamo in esame un qualsiasi rilascio a tre cifre scopriamo che questi hanno dei significati molto importanti:

- major – il primo numero utilizzato nella serie serve a identificare che l’aggiornamento contiene delle modifiche talmente sostanziali che generalmente la rende incompatibile con le versioni precedenti

- minor – questo numero serve a identificare un aggiornamento all’interno del quale ci sono state aggiunte delle funzionalità che però rispettano le versioni precedenti, ovvero si dice che è backward compatible

- patch – l’ultimo numero invece serve a dichiarare che l’aggiornamento non contiene nessuna nuova funzionalità ma che piuttosto è stato rilasciato per correggere alcuni problemi di sicurezza che erano stati scatenati dalle modifiche fatte

Questo tipo di numerazione è talmente comune che lo troviamo all’interno degli aggiornamenti dei nostri sistemi operativi, dei software presente sui nostri server web ed è normale che ci siano anche per WordPress.

Mantenere aggiornato un qualsiasi programma è molto importante e si scopre un aspetto sul quale non dovremmo perdere tempo. Se hai paura che un aggiornamento possa “rompere” il tuo sito la cosa migliore è quella di creare un suo clone e testare prima su questo l’aggiornamento.

Quando avrai verificato che tutto funziona correttamente sarai pronto ad aggiornare anche il tuo sito principale.

Installa temi e plugin soltanto da fonti sicure

Capita molto spesso che si senta la necessità di utilizzare qualche tema o plugin premium, però non si dispone dei fondi necessari per pagare il prodotto. Generalmente si inizia a cercare in lungo e in largo per trovare qualcuno che sul proprio sito, o magari sui Torrent, abbia messo a disposizione gratuitamente la risorsa che stiamo cercando.

[clickToTweet tweet=”Spesso capita di cercare #plugin o temi da fonti alternative, non lo fare mai. È rischioso per #wp!” quote=”Spesso capita di cercare plugin o temi da fonti alternative, non lo fare mai. Metti a rischio la tua installazione WordPress!”]

Questa è un’attività molto pericolosa e non soltanto perché così facendo si compromette il lavoro di onesti sviluppatori che hanno investito notti insonni nella realizzazione del prodotto che vogliamo scaricare, ma così facendo stiamo mettendo a rischio il nostro sito web!

È pratica abbastanza comune, infatti, che chi rilascia queste applicazioni lo fa aggiungendo qualche modifica che gli permette di ottenere dei benefici.

Talvolta le modifiche possono essere di poco conto e non rappresentano un vero e proprio problema di sicurezza, come l’installazione di un miner per qualche valuta virtuale, ma in altri casi si potrebbe incorrere in problemi ancora più grossi dove vengono installati dei malware o dei piccoli programmi il cui unico scopo è quello di ottenere le password che vengono utilizzate per accedere e modificare il sito web.

Usare quindi temi e plugin che provengono da fonti non sicure è un alto rischio che potresti evitare facilmente, tutto quello che devi fare è installare i plugin di cui hai bisogno direttamente dal repository WordPress oppure passando dai siti web dei creatori dei plugin.

Per esempio noi su questo sito utilizziamo alcuni plugin premium e da anni basiamo il nostro lavoro di web agency sul framework Genesis. Sappiamo che esistono dei siti web online dove potremmo scaricare tutto quello di cui abbiamo bisogno senza spendere un euro ma non lo facciamo perché abbiamo cura della nostra presenza online e delle informazioni che i nostri clienti ci affidano.

Cerca di non farlo neanche tu.

Gestiamo al meglio i nomi utenti e le loro password

Questo può sembrare un’attività banale perché esistono moltissimi strumenti online che permettono al cracker di turno di fare delle scansioni per scoprire quali sono i nomi degli utenti presenti nella nostra piattaforma WordPress, eppure ti assicuro che mettendo in pratica quanto ti sto per consigliare ti salverai da tutte quelle persone che sono soltanto in grado di utilizzare uno script che hanno trovato in rete.

Purtroppo non ho dati certi a riguardo, ma ti posso assicurare che seguendo questo consiglio sarai in grado di proteggerti da oltre il 90% delle persone che provano ad attaccare il tuo sito web.

Nel tempo anche WordPress ha capito di cosa sto per parlare e infatti in tutte le nuove installazioni ci aiuta a partire con il piede giusto. Praticamente le prime cose che devi evitare di fare quando si parla di WordPress è scegliere di creare un utente admin e impostare una password semplice.

[clickToTweet tweet=”Non usare mai il nome utente #admin in una installazione #WordPress. Stai aiutando il #cracker!” quote=”Non usare mai il nome utente admin in una installazione WordPress. Stai aiutando il cracker offrendo il tuo nome utente!”]

Dico questo perché per diversi anni WordPress ha creato al posto nostro un utente con ruolo di amministratore che si chiamava appunto admin e permetteva anche di impostare qualsiasi tipo di password, anche se avessimo scritto paPerin0, la sola presenza di una p maiuscola e della cifra zero come ultimo carattere avrebbe fatto passare i test di sicurezza.

Al giorno d’oggi invece non è più così, WordPress ha modificato queste sue caratteristiche implementando la libreria zxcvbn (realizzata da Dropbox) e adesso ci permette di creare un utente con ruolo amministratore con qualsiasi nome vogliamo e ci costringe a creare delle password ancora più sicure.

Prima di passare oltre però voglio darti un ultimo suggerimento che ti permetterà di utilizzare i nomi utenti per rendere la tua installazione ancora più sicura. Leggi tutti i punti per capire bene il motivo:

- appena installato WordPress, quando viene chiesto il nome utente per l’amministratore tu inserisci comunque admin

- una volta fatto il primo accesso crea il vero utente con il quale gestirai il sito web e gli imposti il ruolo di amministratore

- adesso entra nella tua piattaforma con il tuo nuovo account e declassifica l’utente admin portandolo a ruolo di sottoscrittore

In questo modo anche se i cracker attaccheranno il tuo utente admin, anche se saranno in grado di indovinare la password e accedere alla tua bacheca, non avranno alcun potere per fare assolutamente niente e si accorgeranno di aver perso del tempo inutilmente.

Con questo approccio non sto dicendo che metterai in sicurezza il tuo WordPress, ma almeno ti farai qualche risata alle loro spalle.

Il ruolo che gioca un hosting nella sicurezza WordPress

Potersi fidare del proprio hosting è un aspetto fondamentale, in fin dei conti la tua installazione WordPress vivrà al suo interno e se dovesse presentare dei problemi metterebbe a rischio la salute del nostro sito web e di tutti gli altri che si trovano sulla stessa macchina.

Parlo di tutti gli altri perché molto spesso, soprattutto quando muoviamo i primi passi, facciamo fede a degli hosting condivisi il cui scopo è quello di mantenere più siti web all’interno di un singolo server. Per configurazioni più sicure e performanti si passa a server VPS oppure completamente dedicati dove i programmi del server vengono gestiti in modo indipendente, ovviamente questo non è sempre possibile.

Noi di SkillsAndMore ci troviamo molto bene e consigliamo anche ai nostri clienti i piani di hosting offerti da SiteGround perché oltre ad essere molto performanti consentono di avere un buon grado di sicurezza.

Infatti i sistemisti di SiteGround tengono sempre ben aggiornati, i software che vengono eseguiti sui propri server sono sempre aggiornati a partire dalle versioni di PHP, MySQL per arrivare fino a WordPress, dove le versioni di patch si installano automaticamente dopo 24 ore dal loro rilascio.

Ora non ti sto dicendo che soltanto l’hosting di SiteGround è sicuro in tutto il web, sono convinto che esistono molti altri hosting onesti che tengono da vicino alla sicurezza delle proprie macchine, ma il fatto è che personalmente mi sono sempre trovato bene con i servizi che offrono e con la loro assistenza (in Italiano).

Se non sai dove andare a installare o trasferire la tua piattaforma WordPress, ti assicuro che in SiteGround troverai un buon partner per la crescita della tua attività online.

Attiva un certificato SSL per criptare le informazioni passate a WordPress

Come puoi capire dalla lunghezza di questo articolo, dove abbiamo già superato le 2000 parole, avere un’installazione WordPress sicura non è affatto un gioco da ragazzi.

Anzi è un’attività che richiede tempo, pazienza e conoscenze.

Però dato che poco fa ho parlato di hosting ecco un altro aspetto molto importante che SiteGround offre gratuitamente: un certificato SSL per mantenere criptate le informazioni che vengono scambiate tra il server e il client.

Lasciando da parte i discorsi in cui la presenza di un certificato SSL viene presa in considerazione ai fini del posizionamento sui motori di ricerca, bisogna ammettere che avere un certificato è essenziale per la sicurezza dei dati che vengono scambiati tra il visitatore e il nostro sito web.

Che tu abbia un modulo di contatti, uno per l’iscrizione alla newsletter o un carrello per il pagamento dei prodotti messi in vendita sul tuo sito è sempre più importante avere questo certificato installato correttamente sul tuo server web.

Come dicevo prima, se hai un’installazione WordPress su Siteground puoi avere un certificato gratuitamente e in pochi passaggi.

Infatti SiteGround ha stretto un accordo con Let’s Encrypt per garantire a tutti i suoi clienti un certificato SSL facile da attivare e gestire per i siti web che ospita. Se non hai intenzione di pagare centinaia di euro all’anno per i tuoi certificati di sicurezza, ecco un altro punto a favore che ti aiuterà a capire se SiteGround è l’hosting che fa per te.

Come detto in precedenza, sono sicuro che SiteGround non è l’unico hosting al mondo che permette queste operazioni, ma dalle mie esperienze è il più semplice da usare e con il miglior rapporto qualità/prezzo. Per favore non scateniamo le classiche guerre di religione nei commenti come spesso succede quando si parla di hosting, l’argomento principale di questo articolo è la sicurezza.

Mettere in sicurezza WordPress senza usare codice

È facile capire che se WordPress ha raggiunto circa il 30% del web è perché presenta una piattaforma di facile utilizzo e che non viene utilizzata esclusivamente dagli sviluppatori, per questo è logico aspettarsi dei plugin che ci permettono di alzare ulteriormente le barriere della sicurezza di questa piattaforma.

Se la domanda “quali plugin esistono per mettere in sicurezza WordPress” ti è passata per la mente, continua a leggere.

In questa sezione voglio parlarti di due plugin che fin troppo spesso hanno salvato i miei siti web, ma non voglio spendere troppo tempo nella loro descrizione, se sei interessato a un approfondimento ti consiglio di chiederlo all’interno dei commenti e sarò più che felice di prepararti un articolo specifico sull’argomento di tuo interesse.

Però come ti avevo anche anticipato dato che noi essere umani siamo spesso la prima falla di sicurezza di qualsiasi sistema informatico, nella sezione in cui ti mostrerò come risolvere alcuni problemi con il codice parlerò anche della loro natura e di come limitarli il più possibile.

Spero che tu sia interessato a scoprire anche questi aspetti, ma intanto parliamo di quali plugin possono venire in tuo soccorso!

Installa un plugin per fare i backup della tua piattaforma

Prima ancora di scoprire il plugin che aumenta la sicurezza WordPress dobbiamo parlare di un plugin che ti permetterà di ripristinare il tuo sistema nel caso in cui qualcosa sia andato storto, ovvero quando un cracker sarà stato in grado di accedere al tuo sistema e avrà fatto il defacing del tuo sito web.

Come già successo precedentemente per l’hosting del tuo sito web, anche in questo caso ti proporrò una singola soluzione ma devi sapere che in rete troverai decine di alternative.

La pratica che svolgeremo grazie a questo plugin è il backup, ovvero saremo in grado di creare degli archivi contenenti tutti i file e i dati nel database creando una copia completa del nostro sito web. Il plugin che da anni ho scelto per questo lavoro prende il nome di BackWPup e lo puoi trovare nella sua versione gratuita all’interno del repository WordPress.

Ovviamente avere un backup del proprio sito non ha niente a che vedere con la sicurezza della nostra installazione, non aggiunge nessuno scudo alla nostra piattaforma, ma ci permetterà di tornare indietro nel tempo e ripristinare il nostro sito web se ha subito il defacing.

Allo stesso tempo, nel caso tu abbia scoperto che il tuo sito web è stato attaccato o presenta del codice malevolo (grazie allo strumento che ti consiglierò successivamente), presta molta attenzione ai file che stai per ripristinare perché potrebbero essere infetti anche quelli e potresti esserne accorto tardi.

Una delle funzionalità che apprezzo maggiormente di backWPup è la possibilità di programmare facilmente dei backup automatici che vengono salvati nel mio spazio Dropbox.

Puoi scegliere la frequenza dei backup in base ai tuoi ritmi di pubblicazione, per esempio su SkillsAndMore pubblichiamo un articolo a settimana e questa frequenza è la stessa dei miei backup. Con i semplici strumenti che questo plugin mette a disposizione questa è un’operazione che puoi fare anche tu senza troppi problemi.

Se poi hai bisogno di maggiori informazioni sulla sua configurazione, non esitare a farmelo sapere all’interno della sezione dei commenti e andremo a realizzare un articolo e un video dedicati alla sua configurazione.

Monitora costantemente il tuo WordPress alla ricerca di codice maligno

Fare il backup del proprio sito è una pratica molto importante, ma se vuoi dormire sonni tranquilli o capire quando è successo qualcosa di “maligno” ti conviene attivare un servizio che permette di monitorare costantemente la sicurezza della nostra installazione.

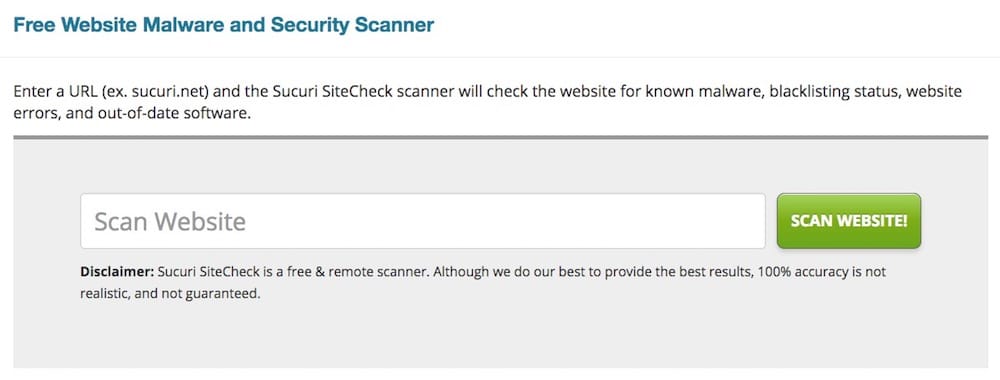

Esistono molti servizi online che si sono avventurati nella missione di rendere le installazioni WordPress più sicure, lo stesso Jetpack offre diverse soluzioni, ma uno di quelli che si è distinto maggiormente è sicuramente il sistema sviluppato da Sucury che permette di conoscere nel dettaglio la salute della nostra installazione WordPress e del nostro server in pochissimo tempo!

Fare una scansione del sito è una cosa molto semplice, basta andare sulla pagina dedicata e inserire l’indirizzo del sito web che vogliamo controllare e il gioco è fatto. Per il monitoraggio invece hai due soluzioni:

- installi il plugin Sucuri presente nel repository WordPress

- oppure lo integri utilizzando il seguente plugin che ti consiglierò

Noi di SkillsAndMore optiamo sempre per la seconda perché l’integrazione tra questo servizio e il prossimo plugin è molto semplice da fare e soprattutto il plugin di sicurezza che ti presenteremo è molto potente anche con le sue funzionalità gratuite.

In alternativa se soluzioni che ‘parlano inglese’ non ti soddisfano puoi provare questo nuovissimo strumento tutto italiano sviluppato dal team di Digitale.co che, oltre parlare italiano, offre anche delle informazioni aggiuntive rispetto a Sucuri 😉

Aumenta la sicurezza della tua installazione WordPress

Finalmente siamo arrivati al nodo principale della messa in sicurezza di una installazione WordPress! Fino ad ora abbiamo soltanto giocato e parlato di aspetti molto semplici che ci aiutano già molto ad alzare le barriere della sicurezza della piattaforma che stiamo gestendo, ma non è finita qua perché i cracker che popolano il nostro pianeta provano piacere a bucare i siti e ottenere le preziose informazioni che contengono.

Quindi anche se ci siamo già tolti di torno diversi wannabe che utilizzano piccoli script automatici adesso è giunto il momento di fare sul serio perché per quanto possiamo rallentare un cracker con la strategia dell’utente admin con ruolo limitato, bisogna dire che se qualcuno desidera entrare nella nostra installazione potrà sempre farlo. Ecco perché ti consiglio di installare immediatamente il plugin iThemes Security.

Come detto anche precedentemente, alcuni dei plugin e delle soluzioni che trattiamo in questo articolo hanno molte opzioni e richiederebbero un articolo dedicato. Se vuoi conoscere da vicino il plugin iThemes Security e vuoi scoprire come configurarlo al meglio fammelo sapere attraverso i commenti.

Precedentemente ti ho anticipato che questo plugin si integra alla perfezione con Sucuri e grazie a questo servizio sarai in grado di monitorare le vulnerabilità del tuo sistema, per esempio grazie a questa funzionalità sono stato in grado di comprendere che questo stesso sito non era protetto nei confronti dei cross site scripting e il sito di Sucuri mi ha mostrato la soluzione.

Questo controllo però è soltanto uno di quelli che vengono svolti e ci sono molte altre funzionalità che ci consentono di mettere in maggior sicurezza la nostra installazione.

Per esempio, puoi bannare automaticamente tutti gli utenti che provano ad accedere con admin, oppure impostare dei messaggi di errore personalizzati durante la login e molte altre caratteristiche interessanti come nascondere la pagina di login impostandola a una differente URL.

Quanto ti ho appena detto rappresenta soltanto l’1% delle funzionalità che iThemes Security ha da offrire e come ti ho anticipato richiederebbe un articolo, se non un corso, interamente dedicato a questi argomenti in modo tale che tu possa configurare al meglio questo plugin e mettere al sicuro le informazioni contenute nella tua installazione.

Soluzioni fai da te per la sicurezza WordPress

Fino ad ora abbiamo visto semplici consigli che ci permettono già di mettere in sicurezza la nostra installazione WordPress per un gran numero di attacchi, con l’installazione di iThemes Security (soprattutto nella sua versione PRO) sarai in grado di configurare facilmente le varie misure di sicurezza, ma dato che siamo su SkillsAndMore ho pensato bene di presentarti qualche soluzione che potrai applicare con piccole modifiche al codice.

Voglio presentarti queste soluzioni perché non sempre abbiamo la possibilità o la volontà di installare plugin avanzati, ma anche perché da bravi sviluppatori ci piace sempre fare un po’ di cose da soli.

Cambia il nome del tuo amministratore

All’inizio di questo articolo ti ho suggerito di declassare il tuo utente admin togliendogli tutti i poteri di cui disponeva e passandoli a un altro utente, ma potresti anche decidere di prendere una soluzione diversa e rinominare l’amministratore della tua installazione WordPress.

Esistono alcuni plugin che ci aiutano a fare questa operazione, ma dato che siamo all’interno della sezione DIY (Do It Yourself) mi sembra più corretto mostrarti il percorso da seguire sfruttando gli strumenti che il tuo hosting mette a disposizione.

[clickToTweet tweet=”Puoi cambiare facilmente il nome di un utente #WordPress direttamente da #phpMyAdmin.” quote=”Puoi cambiare facilmente il nome di un utente #WordPress direttamente da #phpMyAdmin.”]

Come ormai dovresti sapere, WordPress salva tutte le informazioni all’interno del database e per questo motivo la modifica del nome del tuo utente dovrà essere svolta proprio al suo interno. Moltissimi hosting, proprio come SiteGround, mettono a disposizione una web app che prende il nome di phpMyAdmin.

Grazie a questa interfaccia web puoi modificare qualsiasi informazione contenuta in un database, ma fai molta attenzione perché la modifica sbagliata potrebbe impedire l’accesso al tuo sito web.

Per questo non dimenticarti di fare un backup del tuo database!

Per accedere al tuo phpMyAdmin non dovrai far altro che entrare nel tuo hosting e selezionare la voce che troverai all’interno del tuo pannello di amministrazione, se usi SiteGround puoi trovare la sua icona sotto alla voce Databases, ma puoi anche usare il campo di ricerca per trovare velocemente questa sezione.

Selezionata questa voce verremo portati in una nuova finestra che ci consentirà l’accesso ai diversi database presenti sul server, nel caso ti fossi dimenticato quale sia il nome del database al quale si collega WordPress puoi trovarlo consultando il file wp-config.php che trovi nella root dell’installazione.

Una volta selezionato il database corretto è giunto il momento di visualizzare il contenuto presente nella tabella wp_users e cercare l’utente con nome admin.

Una volta selezionata la voce Modifica verrà aperta una nuova finestra che ti permetterà di modificare qualsiasi informazione presente nella riga. Potresti anche fare doppio click sul valore impostato nella colonna user_login ma fare in questo modo ti permetterà di evitare errori di battitura.

Una volta fatte queste operazioni non dovrai fare altro che andare sulla tua installazione WordPress e utilizzare il nuovo nome per effettuare la login all’interno della tua installazione.

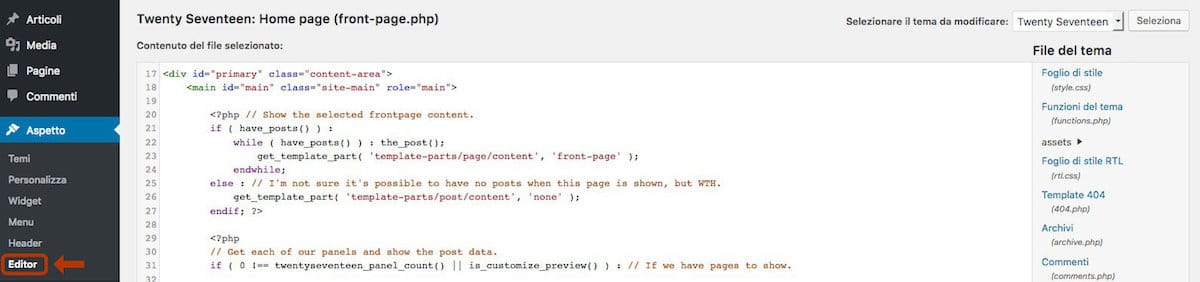

Disabilita la possibilità di modificare i file

Molto spesso ci chiediamo le motivazioni che spingono una persona a fare dei tentativi di accesso all’interno della nostra installazione WordPress. La cosa interessante è che in alcuni casi chi desidera entrare nel nostro backend non è minimamente interessato ai dati ospitati, ma desidera collegare qualche suo script.

Per fare questa operazione ha bisogno di modificare i file presenti all’interno della nostra installazione e se guardi con attenzione, WordPress offre questa funzionalità all’interno dei suoi strumenti.

Anzi a dirla tutta, dalla versione 4.9 WordPress ha anche migliorato questa funzionalità consentendo agli utenti (e ai cracker di passaggio) di ridurre gli errori di sintassi.

Con un utente amministratore, accedi alla bacheca e posizionati alla voce Aspetto -> Editor verremo accolti da un potente editor online con tanto di colorazione della sintassi:

Se sei un lettore di questo blog dovresti ormai sapere che noi siamo contrari alle modifiche online, conosciuto anche come cowboy coding, ma sotto un punto di vista della sicurezza siamo anche contrari perché gli stessi strumenti che puoi usare per apportare modifiche al tuo tema potranno anche essere usati da chiunque riesce ad accedere come amministratore al proprio WordPress!

Per limitare il più possibile l’avvenirsi di questo problema tutto quello che devi fare è aprire il tuo file wp-config.php e aggiungere la seguente riga di codice:

define('DISALLOW_FILE_EDIT', true)Con questa semplice modifica sarai in grado di rimuovere completamente l’editor dalla bacheca della tua installazione WordPress e anche se qualcuno sarà stato in grado di ottenere gli accessi alla tua piattaforma non sarà in grado di modificare i file presenti al suo interno.

Modifica i messaggi di errore standard per la login

Per anni gli utenti WordPress si sono lamentati di una cosa, i messaggi di errore forniti da questa piattaforma sono fin troppo descrittivi. In molti casi quando qualcuno sbaglia la login il messaggio di errore comunica se è stato sbagliato il nome utente, la mail o addirittura la password.

Mostrare questi messaggi di errore, anche se utili ai nostri utenti, sono ancora più utili per le persone che stanno provando ad accedere alla nostra installazione! Infatti a ogni tentativo saranno in grado di ottenere informazioni preziose che gli permetteranno di perfezionare i propri tentativi di accesso.

Ecco perché potrebbe essere utile modificare i messaggi di errore che la nostra installazione fornisce.

Per fare questo basta aprire il file functions.php del tuo tema attivo e inserire il seguente codice:

add_filter( 'login_errors', 'sam_error_message' );

function sam_error_message( $error ){

// Controllo la presenza di un errore

$pos = strpos($error, 'incorrect');

if ( is_int( $pos ) ){

// Creo un messaggio di errore generale

$error = "Informazioni sbagliate";

}

return $error;

}A questo punto indipendentemente dal tipo di errore scatenato il messaggio che verrà visualizzato sarà sempre lo stesso e non forniremo alcuna informazione a riguardo.

Se poi desideri personalizzare ulteriormente questi tipi di messaggi puoi sfruttare la variabile globale che può essere sfruttata da questo filtro per controllare gli stati di errore che abbiamo, ecco un piccolo codice d’esempio per capire meglio a cosa sto facendo riferimento.

add_filter( 'login_errors', function( $error ) {

global $errors;

$err_codes = $errors->get_error_codes();

// Nome utente non valido.

if ( in_array( 'invalid_username', $err_codes ) ) {

$error = '<strong>ERRORE</strong>: Prova di nuovo.';

}

// Password Sbagliata.

if ( in_array( 'incorrect_password', $err_codes ) ) {

$error = '<strong>ERRORE</strong>: Ancora non ci siamo, riprova.';

}

return $error;

} );In questo modo potrai creare messaggi altamente personalizzati in base all’errore ma ricorda sempre che non dovranno essere altamente specifici perché altrimenti rischiamo comunque di passare molte altre informazioni che potrebbero essere sfruttate per entrare nel nostro sito.

Cambia le chiavi di sicurezza in WordPress

Un altro aspetto molto interessante che viene offerto automaticamente con questa piattaforma è la possibilità di inserire delle chiavi di sicurezza che verranno utilizzate per creare hash partendo da informazioni passate in chiaro, come il nostro nome utente o la password.

Se non lo sai, WordPress salva all’interno del nostro browser un gran numero di cookie che gli permettono di scoprire se siamo loggati all’interno della piattaforma e molte altre cose che vengono gestite dal core o dai plugin che abbiamo installato.

Dato che i cookie che vengono salvati nel browser potrebbero essere disponibili se stiamo utilizzando una macchina infetta, è sempre bene incrementare la sicurezza delle nostre installazioni WordPress criptando sia il nome del cookie che i valori del nostro utente e della nostra password.

Fare questo è molto semplice perché tutto quello che dobbiamo fare è aprire il nostro wp-config.php e inserire al suo interno i codici che vengono generati a questo indirizzo. Per farti un esempio ho inserito qua sotto i codici che ho trovato io quando mi sono collegato durante la stesura di questo articolo.

define('AUTH_KEY', 'GQG@+H_tp=Wa+Tbl+HHvQVXcU7I)=`CJ?$gd+3|+)]!(BbvIjW<7:1VW|mB+[ Fa');

define('SECURE_AUTH_KEY', '-S;NXHp#?N(dw< B)LaW?3_9+jS<mT`?Wzvw/t~Biy%VBTJ0XtxJ*-.|}>A9=_ZY');

define('LOGGED_IN_KEY', 'X,/u0Fioy*I-3iNmU:+Q:Qwao~GsUNbe#&kdPg9GiD:wk$@Ob+3YBF_Ms^Mp75P^');

define('NONCE_KEY', ']?]2.!ZAIFAu}a|3gACo`feb/2?d5~k%G^O09Q>iVTHE ],RfR6prnVX--o9@o^S');

define('AUTH_SALT', ' ,gbiD%ULLEP|DR*0BR2O-<N[@9V0Zn_Xmn}vR5[;CE[ `M#Flp?U&1hBL7x}-J^');

define('SECURE_AUTH_SALT', '-_gDu8#S|oW.wr+svbR44tlhC4%&2[fDn>Mnj|>Y#,4rPC/s$!,$.?TPsfmE#J+*');

define('LOGGED_IN_SALT', '`r> =[U+_-Z.8vM`|8&x~I Jb;!/]-%nYh<UxhowF=RN-9Nhk-D!(^#.---_`&d~');

define('NONCE_SALT', 'g/J/0={rT x,9[:Z~?o%VBFGmFWq3bCN14FmZwRZigV3W$!qpR%j7dWX#wyhnmJ#');Non è necessario ricordarsi a memoria queste stringhe alfanumeriche, anche perché sono abbastanza difficili da ricordare, ma se vuoi accertarti che la tua piattaforma sia sempre al sicuro sotto questo aspetto, potresti anche cambiare queste chiavi diverse volte durante l’anno.

Applicate la nuove chiavi, ai tuoi utenti loggati sarà richiesto di eseguire nuovamente l’accesso ma in fin dei conti si tratta di una piccola richiesta di fronte alla continua messa in sicurezza della nostra piattaforma.

Rimuovi le informazioni non necessarie dal tuo `<head>`

Quando creiamo i nostri siti web con HTML e CSS sappiamo esattamente il codice che generiamo e in ogni istante conosciamo quali informazioni stiamo passando, quando si lavora con dei CMS che non conosciamo alla perfezione non possiamo dire la stessa cosa.

Per esempio, per ragioni storiche WordPress inserisce un meta tag all’interno del <head> quale specifica il nome della piattaforma e la versione installata.

<meta name="generator" content="WordPress 4.9.1" />

Bisogna dire che WordPress non fa questa cosa per cattiveria, piuttosto possiamo dire che questa riga di codice HTML è presente più per motivi storici che per altro. Il problema vero nel mostrare il CMS utilizzato e la versione installata è che molti cracker girano il web alla ricerca di queste informazioni perché versioni vecchie di WordPress potrebbero essere vulnerabili per determinati attacchi.

Per questo motivo il mio consiglio principale è quello di nascondere tutte le informazioni che potrebbero compromettere un’installazione WordPress. Se anche tu vuoi mettere in sicurezza la tua installazione non devi far altro che aprire il file functions.php e inserire quanto segue.

add_action('init', 'sam_remove_header_info');

function sam_remove_header_info(){

remove_action('wp_head', 'feed_links_extra', 3);

remove_action('wp_head', 'rsd_link');

remove_action('wp_head', 'wlwmanifest_link');

remove_action('wp_head', 'wp_generator');

remove_action('wp_head', 'start_post_rel_link');

remove_action('wp_head', 'index_rel_link');

remove_action('wp_head', 'parent_post_rel_link', 10, 0);

remove_action('wp_head', 'adjacent_posts_rel_link_wp_head',10,0);

} Come dicevo anche prima, nascondere queste informazioni ti permetterà di proteggere maggiormente la tua installazione e tu potrai concentrarti maggiormente nella promozione dei tuoi servizi o prodotti.

Limita l’esecuzione dei file PHP dove non necessario

Questa è una tecnica un po’ rischiosa perché il codice che ti presenterò a breve impedirà l’esecuzione del PHP all’interno della cartella dove viene posizionato, quindi presta molta attenzione quando utilizzerai questa tecnica.

Però c’è da dire che utilizzando questa soluzione sarai in grado di alzare ulteriormente la sicurezza del tuo server perché generalmente il PHP viene eseguito in tutte le cartelle interne all’installazione WordPress e questo potrebbe compromettere la sicurezza della tua installazione perché certi cracker potrebbero nascondere in cartelle di questo tipo i propri file malevoli.

Non tutte le cartelle hanno bisogno dell’esecuzione del PHP, come ad esempio le cartelle interne a wp-content/uploads/ dove generalmente vengono salvate le proprie immagini, file di log o necessari alla cache e altri. Per questo motivo è utile inibire l’esecuzione di questo linguaggio di programmazione.

Per farlo non dovrai far altro che posizionarti all’interno della cartella desiderata, nel nostro esempio la wp-content/uploads/ e creare un file .htaccess contenente il seguente codice:

<Files *.php> deny from all </Files>

Una volta salvato questo file chiunque desideri eseguire uno script PHP al suo interno non sarà in grado di farlo e tu avrai fatto un altro passo verso la messa in sicurezza della tua piattaforma.

Disabilita la navigazione nelle cartelle del tuo browser

Ti è mai capitato di navigare all’interno del tuo sito e sbagliare URL. Magari non avevi sbagliato del tutto l’indirizzo oppure ti eri dimenticato di inserire il nome del file che volevi caricare, magari hai provato ad accedere direttamente dal browser nella cartella wp-content/uploads/.

Ebbene se lo hai fatto e non hai configurato correttamente il tuo server web, ti sei trovato di fronte a una finestra simile a questa:

Benchè non lo ritenga un gravissimo problema di sicurezza, ma magari soltanto perché sono ignorante io, credo comunque che sia una buona abitudine impedire la navigazione del mio sito web in questo modo e permettere a chiunque di poter scaricare i file presenti nel mio server.

Per questo motivo, quando voglio impedire la navigazione all’interno di una specifica cartella del mio sito web non faccio altro che posizionarmi all’interno della cartella selezionata (nel nostro esempio mi posiziono nella cartella wp-content/uploads e creo un nuovo file .htaccess all’interno del quale inserisco il seguente codice:

Options -Indexes

Questo mi permette di impedire a chiunque di navigare i miei file attraverso il browser ma nel caso in cui tu possa modificare il file di configurazione del tuo Apache, che potrebbe essere httpd.conf o apache2.conf a seconda delle versioni utilizzate, potresti usare il seguente codice.

<Directory /var/www/wp-content/uploads/> Options FollowSymLinks AllowOverride None Require all granted </Directory>

Praticamente potrai usare tutte le direttive <Directory> che desideri, la cosa importante sarà impostare il percorso corretto, assicurati che sia un percorso assoluto delle cartelle del tuo server.

Non è la prima volta che all’interno di SkillsAndMore parliamo di Apache, se vuoi sapere come configurarlo per modificare il tuo ambiente di sviluppo questo è un ottimo articolo dal quale iniziare.

Qualsiasi sia la strada che hai deciso di intraprendere, applicate queste modifiche avrai reso ancora più difficile la vita a chiunque desideri curiosare all’interno del tuo sistema!

Disabilita XML-RPC se non lo usi

Nelle prime versioni di WordPress, ormai più di dieci anni fa, il web non offriva delle interfacce di scrittura avanzate come quelle che conosciamo oggi e moltissimi utenti erano ancora abituati a scrivere i propri articoli attraverso i programmi di scrittura installati sui propri sistemi.

Questa potrebbe essere un’esigenza molto comune anche al giorno d’oggi perché esistono molti programmi come Windows Live Writer, Ulysses e lo stesso Calypso che ci permettono di scrivere i nostri articoli direttamente all’interno di un programma di scrittura sviluppato per un’esperienza desktop.

Questo significa che questi programmi devono essere in grado di collegarsi alla nostra installazione WordPress e pubblicare i contenuti creati tenendo anche a mente le categorie e tutte le altre informazioni allegate all’articolo stesso.

Al giorno d’oggi molti fanno uso delle REST API fornite dalla piattaforma, ma per motivi storici viene ancora offerto il protocollo XML-RPC utilizzato da molte applicazioni. Questo protocollo viene attivato all’installazione WordPress e per quanto abbia dimostrato che non comporti grandi problemi di sicurezza, se non lo stai utilizzando non vedo perché dovresti mantenere aperto questo canale.

Ricorda sempre, creare un sistema più sicuro significa anche non offrire dei servizi che non vengono utilizzati.

Per disattivare questa funzionalità ci sono due opzioni. La prima riguarda aprire il functions.php del tema che abbiamo attivo e inserire il seguente codice.

add_filter( 'xmlrpc_enabled', '__return_false' );

Alternativamente è possibile agire direttamente sulla configurazione del nostro server Apache. Per fare questo dobbiamo identificare il file .htaccess nella cartella root dell’installazione WordPress e inserire il seguente codice:

# Blocco le richieste WordPress xmlrpc.php <Files xmlrpc.php> order deny,allow deny from all allow from 123.123.123.123 #specifica un indirizzo IP dal quale accettare </Files>

Che tu abbia utilizzato il primo o il secondo metodo non importa, hai appena chiuso un’altro possibile canale dal quale saresti potuto essere attaccato.

Ricorda sempre però che il protocollo XML-RPC potrebbe essere sfruttato da qualche plugin o applicazione che sta usando il tuo cliente. Per esempio qua su SkillsAndMore usiamo il famoso plugin Jetpack e per alcune cose questo plugin fa ancora uso di questo protocollo, dato che lo usiamo abbiamo preferito lasciarlo attivo.

Disattiva i percorsi delle REST API che non vuoi esporre

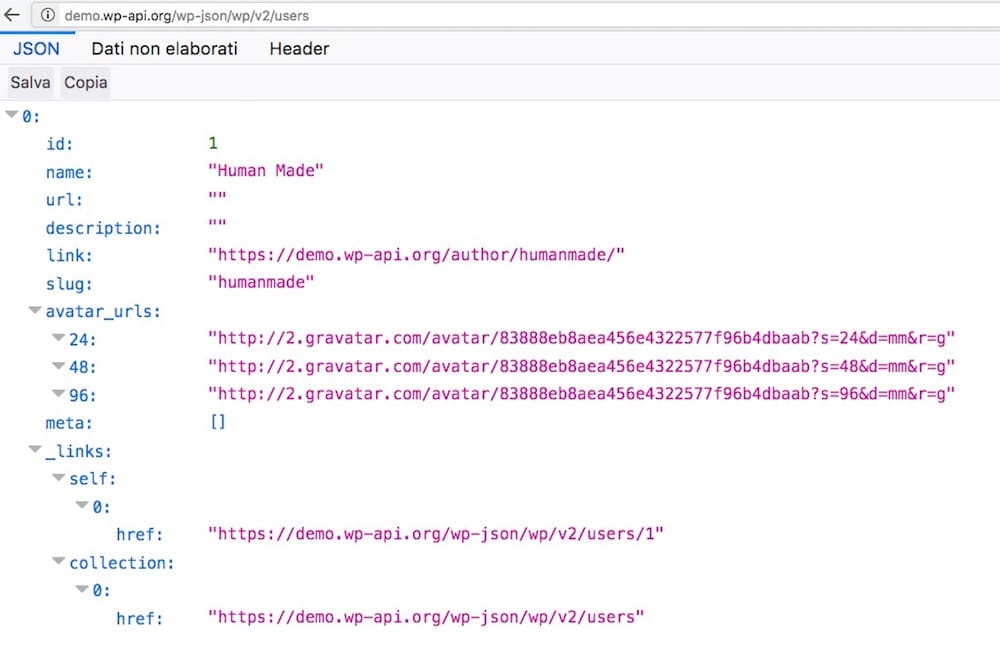

Il protocollo XML-RPC non è l’unico che espone il nostro WordPress a delle chiamate esterne, ormai che le REST API sono una realtà di questa piattaforma chiunque è in grado di poter consultare informazioni relative alla nostra piattaforma. Sono convinto che se vai sul tuo sito WordPress e cerchi di visualizzare questa URL wp-json/wp/v2/users sarai molto sorpreso della risposta che vedrai all’interno del browser.

Come puoi vedere tu stesso, da questa pagina è possibile ottenere molte informazioni e anche se non è possibile scrivere niente all’interno del nostro database, chi tenta di accedere alla nostra installazione si troverà metà del lavoro fatto perché conosce già il nome utente che utilizziamo per la login.

A questo punto potresti pensare di aprire il file functions.php e inserire il seguente codice:

remove_action('rest_api_init', 'create_initial_rest_routes', 99);Così facendo hai rimosso qualsiasi API dalla tua installazione WordPress e nessuno potrà nè leggere e nè scrivere all’interno della piattaforma, almeno non da un’applicazione esterna perché chi accede alla bacheca continerà a utilizzarla come è abituato 😉

In certi casi però questa soluzione è un po’ troppo drastica perché servizi come Calypso e altri utilizzano alcuni percorsi che sono considerati abbastanza sicuri, oppure vuoi chiudere soltanto dei percorsi specifici.

Per fare questo, al posto di utilizzare il codice precedente, potrai utilizzare questo:

add_filter('rest_endpoints', function($endpoints){

if ( isset( $endpoints['/wp/v2/users'] ) ){

unset( $endpoints['/wp/v2/users'] );

}

return $endpoints;

});Così facendo sarai in grado di rimuovere uno ad uno i singoli percorsi alle quali risponderanno le REST API lasciando disponibili quelli che utilizzi e che ritieni più sicuri.

Conclusioni

Ebbene, siamo giunti alla fine di questo lungo articolo all’interno del quale ho voluto condividere con te le migliori tecniche che possiamo implementate per mettere in sicurezza la propria installazione WordPress.

Riassumerle tutte in questo paragrafo conclusivo mi sembra impossibile, ma c’è una cosa che vorrei tu ti portassi via dalla lettura di questo articolo più di tutte:

Mettere in sicurezza un’installazione WordPress non significa applicare due regole, ma è un lavoro costante e in continua trasformazione.

I consigli che trovi all’interno di questo articolo hanno dimostrato di essere validi da diversi anni ormai e ci consentono di evitare gli attacchi più comuni che subisce la piattaforma, ma non pensare che tu sia al sicuro da qualsiasi attacco. Ricorda le parole di Kevin Mitnick riguardo la sicurezza di un computer, soltanto staccando la spina impedirai qualsiasi attacco (e anche il suo funzionamento).

Questo per dire che se uno bravo desidera entrare nel tuo sistema, indipendentemente dalla piattaforma utilizzata, avrà sempre qualche asso nella manica che gli consentirà di fare dei tentativi ai quali non abbiamo ancora pensato!

Voglio farti paura?

Forse un pochino, ma al tempo stesso voglio rassicurarti perché “uno bravo” generalmente non spende troppo tempo con siti WordPress e quando vedrà che il tuo sito è blindato per bene, a meno che non abbia degli interessi precisi, per le regole dei grandi numeri eviterà di insistere sulla tua installazione e ne cercherà altre meno sicure tra i milioni di siti a disposizione.

Adesso puoi dormire sonni molto più tranquilli sapendo che tu hai fatto il possibile per proteggerti dal 95% degli attacchi online e di aver ottenuto il miglior risultato dalla lettura di un singolo articolo. Se desideri andare oltre, ti consiglio di consultare un esperto del settore o di diventarlo tu stesso!

Prima di salutarti volevo chiederti una cosa.

Se pensi che questo articolo ti sia stato utile e che potrebbe essere utile a qualche tuo amico o collega condividilo adesso prima che sia troppo tardi. Così facendo non aiuterai soltanto la persona che contatti nella messa in sicurezza della sua installazione WordPress, ma aiuterai anche SkillsAndMore a crescere e farsi conoscere da nuovi lettori!

Grazie Andrea per l’esaustivo articolo! 🙂

Si impara sempre qualcosa di nuovo.

Confermo l’importanza di disabilitare gli script php all’interno della cartella uploads. Una volta ho trovato lì il file malware che stava logorando le risorse di un sito.

Grazie a te Gloria per aver investito il tuo tempo per farci sapere che hai apprezzato l’articolo. Come ho detto più volte, un sito sicuro si ottiene seguendo tante piccole pratiche (di buon senso) e talvolta anche qualche impostazione avanzata che ci metta in sicurezza 😉

A presto,

Andrea

Grazie Andrea,

è sempre utile leggere un articolo sulla sicurezza di WordPress.

A volte mi è capitato di usare sia Malicious-Code-Scanner uno script Php per la scansione di codice malevolo http://github.com/mikestowe/Malicious-Code-Scanner/blob/master/phpMalCodeScanner.php sia WpScan.

Forse sarebbe utile in futuro un articolo sui passi da seguire in caso di attacco o d iiniezione di codice malevolo.. La butto li come possibile idea.

L’idea è fantastica Marco! Valuteremo nel dettaglio la possibilità di pubblicare un articolo del genere perché sicuramente sarà molto interessante per tutti i lettori!

Grazie per l’idea e a presto,

Andrea

Ciao Andrea,

prima di tutto complimenti per i tuoi articoli e questo in particolare.

Volevo chiedere se puoi fare un articolo specifico per iThemes Security perché l’ho praticato io su un paio di siti e già configura molte delle cose che hai descritto tu modificando il codice, ma a volte sia per ragioni di tempo che per budget del cliente mi fa più comodo iThemes invece di andare a scrivere tutto il codice. Siccome fai degli articoli sempre dettagliati ed esaustivi , se ne facessi uno su iThemes sarebbe credo utile a molti.

Grazie

Mirko

Ciao Mirko,

grazie mille per i complimenti, confesso che mi fa molto piacere sapere che i nostri contenuti sono utili ai nostri lettori.

Parlando di iThemes Security al momento stiamo valutando se aprire una vera e propria serie (sia qua che sul nostro canale YouTube) dove andiamo a presentare nel dettaglio alcuni dei plugin che riteniamo essenziali per WordPress.

Al momento non abbiamo una data specifica di pubblicazione ma se sei iscritto alla nostra newsletter verrai notificato sugli sviluppi.

Grazie ancora e a presto,

Andrea

Ciao Andrea, è possibile che nello stesso modo in cui entrano in una cartella upload possano entrare in cartelle più sensibili? Per esempio: al di là dell’indirizzo /wp-content/uploads/ ce ne sono una marea standard wordpress, è possibile che qualcuno possa fare la stessa cosa con altre cartelle del database?

Ciao Giuseppe,

determinati attacchi possono far accedere persone alle tue cartelle (che non sono presenti nel database ma nel tuo server web) ma WordPress impedisce già di default l’esecuzione di script se non si trattano di file richiamati all’interno della stessa piattaforma.

La cartella

/uploads/nello specifico deve essere accessibile anche da persone non loggate perché altrimenti non si potranno visualizzare le immagini e gli altri file caricati attraverso la bacheca di questa piataforma, per aumentare la sicurezza lo snippet di codice proposto permette di non eseguire codice PHP che potrebbe essere stato caricato da qualche utente malevolo nel tentativo di “fare danni” all’installazione.Spero di averti aiutato a chiarire,

Andrea

una domanda quando sposto la cartella wp-content, in ogni caso in ispezione oppure in visualizza la pagina è riportato la nuova cartella. L’unico modo per evitare ciò è disabilitare di poter usare il menu contestuale?

Ciao Marco,

spostare la cartella

wp-contentserve principalmente per difenderti da attacchi automatizzati che cercano quella cartella per caricare i propri file.È ovvio che si vedrà sempre quella cartella ispezionando il codice perché in qualche modo WordPress deve caricare i file CSS e JS che vengono utilizzati da temi e plugin, dato che si tratta di HTML non c’è modo per criptare queste informazioni se non con un certificato SSL (HTTPS). O almeno non conosco io un altro metodo.

Ciao Andrea e grazie per l’articolo completo che hai scritto. Purtruppo mi hanno bucato il sito, continuano a creare quasi quotidianamente numerosi sottoscrittori ma non sono riuscito in nessuna maniera a far terminare ciò. Mi puoi dare qualche consiglio? ho installato tutti i plug in per la sicurezza ma non rilevano alcun problema, mentre il servizio di hosting mi ha comunicato che ci sono dei file infetti quali config.php e index.php; che cosa mi puoi consigliare?

Ciao Sandro,

mi dispiace molto per i tuoi problemi.

Il primo consiglio che ti do è quello di fare una scansione del tuo sito con gli strumenti di Sucuri, come il tuo hosting questo strumento dovrebbe darti una lista di tutti i file che sono infetti.

Una volta che conosci quali sono i file da sostituire potresti scaricare da WordPress.org un nuovo archivio e sostituire i file infetti con quelli presenti. Fai attenzione che

wp-config.phpcontiene delle informazioni che permettono di collegare WordPress al tuo hosting e al tuo database, salva queste informazioni prima di sostituirlo e ripristinale una volta caricato.Se hai a tua disposizione un backup della priattaforma precedente al verificarsi di questi problemi potresti sostituire la tua installazione con quella.

Da quanto hai scritto tu hai diversi plugin dedicati alla sicurezza ma se posso io ti sconsiglio questa pratica, meglio installarne uno che sia buono.

Nel corso “WordPress dalle basi al pieno controllo” io suggerisco e mostro come configurare iThemes Security (trovi anche la versione gratuita nel repository WordPress), un plugin che uso da molti anni e che non mi ha mai deluso.

Se posso esserti di ulteriore aiuto non esitare a chiedere.